網路安全的戰場正在從過去分散的「點防禦」演變為一場「平台戰爭」

為了清晰地分析它們,我們需要先理解現代企業面臨的資安挑戰,我稱之為從「城堡與護城河」到「無邊界的數位都會」的轉變:

舊世界 (城堡與護城河):企業的數據和應用程式都存放在一個實體數據中心(城堡)裡,由一道堅固的防火牆(護城河)保護。員工都在辦公室內工作。防禦策略很簡單:守住邊界。

新世界 (無邊界的數位都會):數據和應用程式散佈在各處—雲端 (SaaS, IaaS)、總部、分支機構。員工可以在任何地方(家裡、咖啡廳)用任何設備(公司筆電、個人手機)工作。這座「數位都會」沒有城牆,身份 (Identity) 成了進出所有大樓(應用程式)的唯一通行證,而端點 (Endpoint) 則是市民(員工)活動的主要載具。

在這個「無邊界的數位都會」裡,您提到的每家公司都扮演著不同的安全角色,有著不同的世界觀、客戶群和戰略。

各大資安巨頭的戰略定位與差異分析

大叔將逐一剖析每家公司,並在最後提供一個總結性的比較表。

1. Palo Alto Networks (#PANW): 平台整合者 (The Platform Consolidator)

核心定位與世界觀:PANW 的世界觀是「平台化」。他們認為,客戶厭倦了管理數十種零散的安全工具,未來屬於能夠提供一站式、全面整合安全平台的供應商。他們從傳統的網路安全(下一代防火牆)起家,透過不斷的收購和研發,將業務擴展到雲端安全、端點安全、安全營運 (SecOps),以及最近透過收購 CyberArk 大舉進軍的身份安全。

目標客戶:尋求簡化供應商關係、降低營運複雜性、並希望從單一廠商獲得全面安全解決方案的大型企業資安長 (CISO)。他們的客戶通常是希望透過平台化來實現長期成本效益和深度整合的成熟企業。

優勢:

產品廣度無人能及:橫跨網路、雲端、端點到身份,提供最全面的產品組合。

強大的交叉銷售能力:龐大的現有客戶基礎(尤其是防火牆客戶)為其推銷新產品提供了絕佳的跳板。

整合數據的潛力:理論上,將來自網路、端點和身份的數據整合在一個平台上,能為 AI 分析提供最豐富的數據源,從而實現更精準的威脅偵測與響應。

劣勢:

「樣樣通,樣樣鬆」的風險:在某些特定領域,其產品可能不如專業的領導者(例如,其端點產品對比 CrowdStrike,身份產品對比 Okta)。

整合的複雜性:將眾多收購來的產品無縫整合成一個真正的平台,是一項巨大的技術挑戰。客戶有時會感覺像是在使用一堆「鬆散耦合」的產品。

2. CrowdStrike (#CRWD): 端點優先的領導者 (The Endpoint-First Leader)

核心定位與世界觀:CrowdStrike 的世界觀是「從端點開始」。他們認為,所有威脅最終都會在端點(筆電、伺服器、手機)上執行,因此端點是最佳的威脅偵測與響應場所。他們以雲端原生的端點偵測與響應 (EDR) 產品起家,並以此為核心,逐步擴展到身份保護、雲端安全和威脅情報等領域。

目標客戶:安全營運中心 (SOC) 團隊和威脅獵捕專家。他們的客戶極度重視威脅偵測的效率和準確性,需要最頂尖的端點保護和可見性。

優勢:

端點領域的絕對領導者:其 Falcon 平台在 EDR 市場上被公認為黃金標準,擁有卓越的性能和易用性。

卓越的威脅情報:其 Falcon OverWatch 團隊和龐大的客戶數據,為其提供了無與倫比的全球威脅洞察力。

雲端原生架構:輕量級的代理程式 (Agent) 和雲端分析平台,使其部署和擴展非常容易,對端點性能影響極小。

劣勢:

平台廣度有限:儘管正在積極擴展,但其在網路安全 (SASE) 和深度身份治理 (IGA) 方面的能力仍不如 Zscaler 或 SailPoint 等專業廠商。

對端點的依賴:其安全模型的核心是必須在設備上安裝代理程式,對於無法安裝代理程式的物聯網 (IoT) 設備或訪客網路,其保護能力有限。

價格較高:作為市場領導者,其產品定價通常高於競爭對手。

3. SentinelOne (#S): AI 驅動的自動化挑戰者

核心定位與世界觀:SentinelOne 的世界觀與 CrowdStrike 類似,也是「端點優先」,但其核心差異化在於「AI 與自動化」。他們強調其 AI 模型能夠在端點上自主地、即時地偵測和響應威脅,無需持續的雲端連接。

目標客戶:與 CrowdStrike 類似,主要面向 SOC 團隊,但特別吸引那些希望最大化自動化、減少人力介入的企業。

優勢:

強大的自主 AI 能力:其 AI 模型能夠在離線狀態下獨立運作,提供快速的本地響應。

開放的 XDR 平台:積極與其他安全廠商(如 Zscaler, Okta)整合,打造一個開放的、可互通的擴展偵測與響應 (XDR) 生態系。

具競爭力的性能:在多項第三方評測中,其威脅偵測能力與 CrowdStrike 並駕齊驅,甚至在某些方面更優。

劣勢:

品牌認知度較低:相較於 CrowdStrike,其品牌知名度和市場份額仍有差距。

平台成熟度:其圍繞端點擴展的平台(如雲端安全、身份安全)相較於 CrowdStrike 起步較晚,成熟度有待市場驗證。

競爭激烈:處於一個由 CrowdStrike 和 Microsoft Defender 主導的極度擁擠的市場。

4. Zscaler (#ZS): 網路轉型的專家 (The Network Transformation Specialist)

核心定位與世界觀:Zscaler 的世界觀是「網路已死,應用程式才是目的地」。他們認為,在雲端和遠端工作的時代,傳統的企業網路已經無關緊要,安全應該直接建立在使用者與應用程式的連接之上。他們是零信任網路存取 (ZTNA) 和安全存取服務邊緣 (SASE) 市場的開創者和領導者。

目標客戶:網路和基礎設施團隊,以及推動雲端轉型和零信任架構的 CIO/CISO。他們的客戶通常是希望擺脫傳統 VPN 和複雜網路設備,實現安全、高效的雲端存取的企業。

優勢:

全球最大的安全雲端網路:其遍布全球的數據中心,使其能夠在靠近使用者的地方提供低延遲、高安全性的存取服務。

真正的零信任架構:其代理 (Proxy) 架構從根本上將使用者與應用程式隔離,從不將使用者直接連接到企業網路,安全性極高。

市場領導地位:在 SASE 和 ZTNA 領域擁有絕對的領導地位和先行者優勢。

劣勢:

不提供端點保護:Zscaler 保護的是「連接」,而不是「端點」本身。因此,它必須與 CrowdStrike 或 SentinelOne 等端點安全廠商合作,形成完整的解決方案。

部署的複雜性:要完全發揮其優勢,通常需要對企業的網路架構進行較大的改造,這對某些企業來說是一個挑戰。

平台擴展的限制:其核心能力高度集中在網路流量代理,向其他安全領域(如身份治理)擴展的能力受到其架構的限制。

5. #Okta: 身份中立的領導者 (The Neutral Identity Leader)

核心定位與世界觀:Okta 的世界觀是「身份是新的邊界」。他們認為,在任何應用程式和服務都被存取之前,身份驗證是第一道也是最重要的一道防線。作為一個獨立的、中立的平台,他們的目標是安全地連接「任何使用者」到「任何技術」。

目標客戶:IT 部門和應用程式開發團隊。他們的客戶需要一個可靠、易於整合的單一登入 (SSO)、多重要素驗證 (MFA) 和生命週期管理解決方案,來管理員工和客戶的身份。

優勢:

中立性和廣泛的整合:其 Okta 整合網路 (OIN) 擁有超過 8,000 個預建的應用程式整合,是行業的黃金標準,使其成為連接各種雲端服務的最佳選擇。

卓越的使用者體驗:其產品以易用性著稱,無論是對於終端使用者還是 IT 管理員。

開發者友好:透過收購 Auth0,其在客戶身份和存取管理 (CIAM) 領域擁有強大的開發者社群和 API 優先的產品。

劣勢:

安全深度不足:儘管正在擴展,但其在特權存取管理 (PAM) 和身份治理 (IGA) 等深度安全領域的能力,不如 CyberArk 或 SailPoint。

來自平台的壓力:微軟將身份功能捆綁進其生態系,而 Palo Alto Networks 則將身份整合進其安全平台,這對 Okta 的獨立價值主張構成了雙重壓力。

近期安全事件的影響:過去發生的一些安全事件,對其作為「最可信賴的身份提供商」的品牌形象造成了一定的衝擊。

6. SailPoint (#SAIL): 身份治理的專家 (The Identity Governance Specialist)

核心定位與世界觀:SailPoint 的世界觀是「治理是身份安全的基礎」。他們專注於回答一個核心問題:「誰可以存取什麼?他們是否應該擁有這些權限?我們如何向審計員證明這一點?」他們是身份治理與管理 (IGA) 市場的領導者。

目標客戶:合規、風險和內部審計團隊,以及大型、受嚴格監管的企業的 IT 安全部門(如金融、醫療保健)。

優勢:

無與倫比的治理深度:在存取認證、角色管理、職責分離 (SoD) 和合規報告方面,提供市場上最深入、最全面的功能。

強大的 AI/ML 應用:利用 AI 來自動化存取審查、推薦角色和識別風險,極大地提高了治理效率。

中立的治理層:可以疊加在任何身份提供商(如 Okta, Microsoft)之上,提供一個統一的治理視圖。

劣勢:

利基市場:其市場相對於整個 IAM 或安全平台市場要小得多。

不提供存取管理:它不提供 SSO 或 MFA 等核心存取管理功能,必須與 Okta 或 Microsoft 等廠商合作。

已被私募股權收購:這意味著其長期戰略可能更側重於盈利能力而非市場擴張,並且普通投資者無法直接投資其股票。

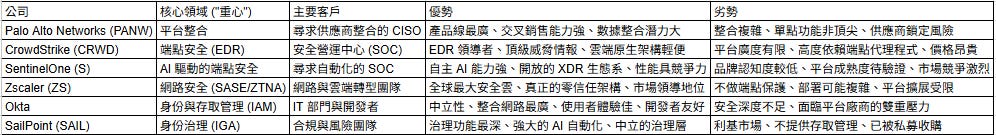

Table 太小了,看不清楚

這篇整理超清楚,感謝大叔!